5.4.4 Mobile Key

Identifiant de l'utilisateur (ID d'authentification)

L'application 2N Mobile Key s'authentifie avec un identifiant unique du côté de l'unité de controle d'accès 2N : L'ID d'Authentification (nombre de 128 bits) est généré aléatoirement pour chaque utilisateur et associée à l'utilisateur de l'unité et à son appareil mobile.

Note

- L'ID d'authentification généré ne peut pas être enregistré dans plus d'un appareil mobile. Cela signifie que l'ID d'authentification identifie de manière unique un seul appareil mobile et son utilisateur.

Vous pouvez définir et modifier la valeur de l'ID d’authentification pour chaque utilisateur dans la section Clé mobile du répertoire de l'unité. Vous pouvez déplacer l'ID d’authentification vers un autre utilisateur ou le copier dans une autre unité. En supprimant la valeur de l'ID d'authentification, vous pouvez bloquer l'accès de l'utilisateur.

Clé crypté pour la localisation

La communication etre l´application 2N Mobile Key et l'appareil 2N est toujours cryptée. 2N Mobile Key ne peut pas authentifier un utilisateur sans connaître la clé de chiffrement. La clé de chiffrement principale est automatiquement générée lors du premier lancement de l'appareil et peut être générée manuellement à tout moment. Avec l'ID d'authentification, la clé de chiffrement principale est transmise au périphérique mobile pour le jumelage.

Vous pouvez exporter / importer les clés de cryptage et l'identifiant d'emplacement vers d'autres unités de controle d'accès 2N. Les appareils avec des noms d'emplacement et des clés de cryptage identiques forment ce que l'on appelle des emplacements. Dans un emplacement, un appareil mobile est couplé une seule fois et s'identifie avec un identifiant d'authentification unique (c'est-à-dire qu'un identifiant d'authentification d'utilisateur peut être copié d'une unité de controle d'accès 2N à un autre dans un emplacement).

Jumelage

Le jumelage signifie la transmission de données d'accès utilisateur à un appareil mobile personnel de l'utilisateur. Les données d’accès utilisateur ne peuvent être enregistrées que sur un seul appareil mobile, c’est-à-dire qu’un utilisateur ne peut pas avoir deux appareils mobiles pour s’authentifier, par exemple. Toutefois, les données d’accès des utilisateurs peuvent être sauvegardées dans plusieurs emplacements d’un même appareil mobile (c’est-à-dire que l’appareil mobile sert de clé pour plusieurs emplacements simultanément).

Pour associer un utilisateur à un appareil mobile, utilisez la page de cet utilisateur dans le répertoire de l'unité de controle d'accès 2N. Physiquement, vous pouvez associer un utilisateur localement à l'aide du module Bluetooth USB connecté à votre PC ou à distance à l'aide d'un module Bluetooth intégré. Le résultat des deux méthodes de jumelage est le même.

Les données suivantes sont transmises à un appareil mobile pour le jumelage :

- Identifiant d'emplacement

- Clé crypté de l'emplacement

- Identification d'authentification de l'utilisateur

Clé de chiffrement pour l’appariement

Une clé de chiffrement autre que celle utilisée pour la communication après le jumelage est utilisée en mode jumelage pour des raisons de sécurité. Cette clé est générée automatiquement au premier lancement de l'unité de controle d'accès 2N et peut être re-générée à tout moment par la suite.

Administration de la clé cryptée

L'unité de controle d'accès 2N peut conserver jusqu'à 4 clés de chiffrement valides : 1 primaire et 3 secondaires. Un appareil mobile peut utiliser l'une des 4 clés pour le cryptage de la communication. Les clés de chiffrement sont entièrement contrôlées par l'administrateur du système. Il est recommandé que les clés de cryptage soient régulièrement mises à jour pour des raisons de sécurité, en particulier en cas de perte d'un appareil mobile ou de fuite de la configuration de l'appareil.

Note

- Les clés de chiffrement sont générées automatiquement au premier lancement de l'unité de contrôle d'accès 2N et sauvegardées dans le fichier de configuration de l'appareil. Nous vous recommandons de générer à nouveau les clés de chiffrement manuellement avant la première utilisation pour renforcer la sécurité.

La clé primaire peut être générée à tout moment. Ainsi, la clé primaire d'origine devient la première clé secondaire, la première clé secondaire devient la deuxième clé secondaire et ainsi de suite. Les clés secondaires peuvent être supprimées à tout moment.

Lorsqu'une clé est supprimée, les utilisateurs de l'application 2N Mobile Key qui utilisent toujours cette clé ne pourront pas s’authentifier à moins d’avoir mis à jour les clés de chiffrement de leurs appareils mobiles avant leur suppression. Les clés de l'appareil mobile sont mises à jour à chaque utilisation de l'application 2N Mobile Key.

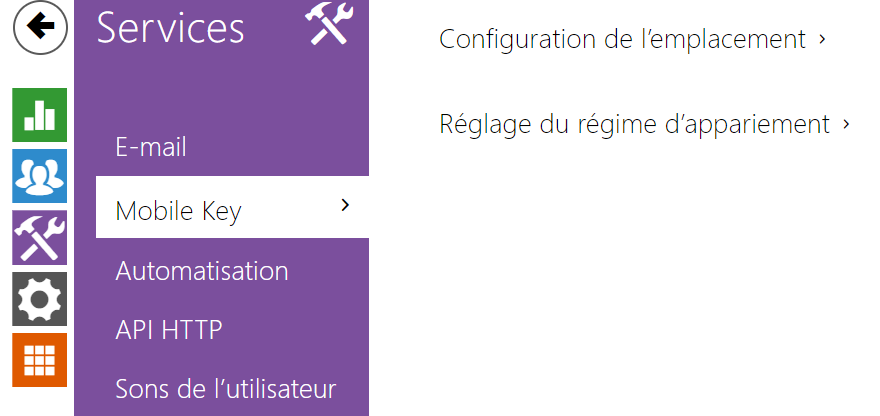

Liste des paramètres

- Emplacement ID – identificateur incontestable de l’emplacement, dans lequel prévaut le set de clés de chiffrement réglées.

- Export – appuyez sur ce bouton pour exporter l'ID d'emplacement et les clés de chiffrement actuelles dans un fichier. Par la suite, le fichier exporté peut être importé sur un autre appareil. Les appareils avec des Emplacement ID et des clés de chiffrement identiques forment ce qu'on appelle une localisation.

- Import – appuyez sur ce bouton pour importer l'ID d'emplacement et les clés de chiffrement actuelles à partir d'un fichier exporté depuis une autre l'appareil 2N. Les appareils avec des Emplacement ID et des clés de chiffrement identiques forment ce qu'on appelle une localisation.

- Restaurer la clé primaire – en générant une nouvelle clé de cryptage principale vous supprimez la plus ancienne clé secondaire. Ainsi, l'utilisateur de l'application 2N Mobile Key qui utilisent toujours cette clé ne pourront pas s’authentifier à moins d’avoir mis à jour les clés de chiffrement de leurs appareils mobiles avant leur suppression. Les clés de l'appareil mobile sont mises à jour à chaque utilisation de l'application 2N Mobile Key.

- Effacer la clé primaire – efface la clé primaire pour empêcher l'authentification des utilisateurs qui utilisent encore cette clé.

- Effacer la clé secondaire – les utilisateurs de 2N Mobile Key qui utilisent toujours cette clé ne pourront pas s’authentifier à moins d’avoir mis à jour les clés de chiffrement de leurs appareils mobiles avant leur suppression. Les clés de l'appareil mobile sont mises à jour à chaque utilisation de l'application 2N Mobile Key.

- Validité du code confidentiel de jumelage – durée de validité du code confidentiel d’autorisation pour le jumelage d'un appareil mobile de l’utilisateur avec l'appareil.

Conseil

- En cas de perte d'un téléphone portable avec données d'accès, procédez comme ceci :

- Supprimez la valeur de l'identifiant d'authentification de la clé mobile pour bloquer le téléphone perdu et éviter les utilisations non-autorisées.

- Générez à nouveau la clé de cryptage principale (éventuellement) pour éviter toute utilisation abusive de la clé de cryptage stockée sur le périphérique mobile.

Avertissement

- Avec la mise à niveau vers la version 2.30, il y aura également une mise à niveau des modules bluetooth. Lors de la mise à niveau vers la version 2.29 et inférieure, ils peuvent mal fonctionner.